Docker est la plateforme de containers la plus populaire et la plus utilisée. Voici tout ce que vous devez savoir sur cette solution de containerisation : sa définition, son fonctionnement, ses avantages et inconvénients, ainsi que ses derniers développements et ses principaux concurrents.

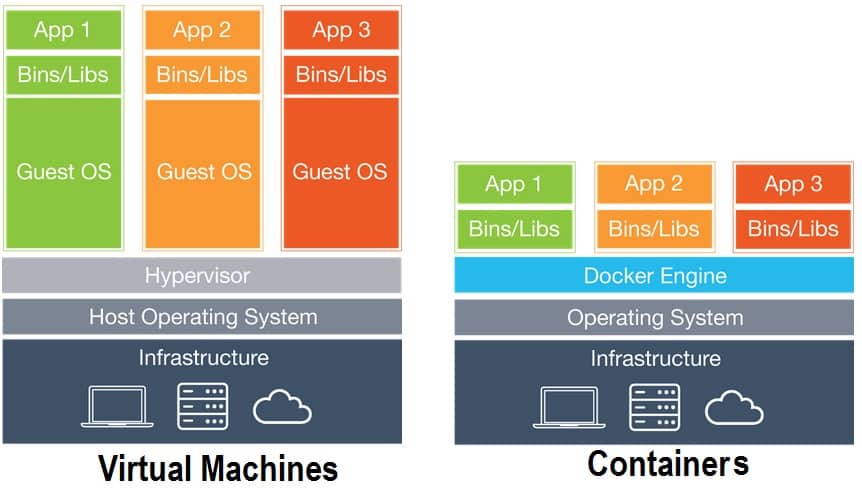

Les machines virtuelles (VM) sont de plus en plus utilisées par les entreprises. Une VM est un environnement de système d’exploitation ou d’application installé sur logiciel. Elle permet à l’utilisateur de profiter de la même expérience que sur une machine physique, avec plusieurs avantages.

Il est notamment possible de lancer plusieurs environnements d’OS sur la même machine, en les isolant les uns des autres. De même, la virtualisation permet de réduire les coûts au sein d’une entreprise en diminuant le nombre de machines virtuelles nécessaires. Les besoins en énergie s’en trouvent aussi atténués. Les backups et les restaurations s’en trouvent aussi simplifiés.

Cependant, les hyperviseurs de machines virtuelles reposent sur une émulation du hardware, et requièrent donc beaucoup de puissance de calcul. Pour remédier à ce problème, de nombreuses firmes se tournent vers les containers, et par extension vers Docker.

Qu’est-ce qu’un container ?

Avant d’aborder Docker, il est indispensable de rappeler ce qu’est une image container. Il s’agit d’un ensemble de processus logiciels léger et indépendant, regroupant tous les fichiers nécessaires à l’exécution des processus : code, runtime, outils système, bibliothèque et paramètres. Ils peuvent être utilisés pour exécuter des applications Linux ou Windows.

Les containers sont donc proches des machines virtuelles, mais présentent un avantage important. Alors que la virtualisation consiste à exécuter de nombreux systèmes d’exploitation sur un seul et même système, les containers se partagent le même noyau de système d’exploitation et isolent les processus de l’application du reste du système.

Pour faire simple, plutôt que de virtualiser le hardware comme l’hyperviseur, le container virtualise le système d’exploitation. Il est donc nettement plus efficient qu’un hyperviseur en termes de consommation des ressources système. Concrètement, il est possible d’exécuter près de 4 à 6 fois plus d’instances d’applications avec un container qu’avec des machines virtuelles comme Xen ou KVM sur le même hardware.

Docker : qu’est-ce que c’est ?

Docker est une plateforme logicielle open source qui simplifie la création, le déploiement et la gestion de containers d’applications. Initialement conçue pour Linux, elle est aujourd’hui compatible avec Windows, macOS et les services cloud comme AWS et Azure.

Parmi les composants clés de Docker :

- Docker Engine : Outil client-serveur pour créer et gérer des containers.

- Docker Compose : Permet de définir des applications multi-containers.

- Docker Hub : Une plateforme SaaS pour partager et publier des containers.

- Docker Swarm : Fonction d’équilibrage des charges pour les clusters.

Depuis 2023, Docker a été optimisé pour une intégration à Kubernetes, améliorant la gestion des environnements multi-cloud et des déploiements complexes.

Docker : quelles sont les fonctionnalités ?

Docker propose une plateforme robuste de containerisation avec plusieurs composants essentiels. Le Docker Engine agit comme le cœur de la technologie, facilitant la création, l’exécution et la suppression de containers. Ce moteur inclut un daemon server-side pour gérer les images, les réseaux et les volumes de stockage, accessible via une interface CLI.

Docker Compose permet de gérer des applications multi-containers à l’aide de fichiers YAML, simplifiant ainsi le déploiement d’environnements complexes. Le Docker Hub est une bibliothèque partagée offrant plus de 50 milliards d’images téléchargées, permettant aux utilisateurs de publier et partager leurs containers.

Pour l’orchestration, Docker Swarm équilibre les charges sur plusieurs hôtes, facilitant l’échelonnage rapide des déploiements. Docker Desktop, quant à lui, propose un environnement simplifié pour développer, tester et exécuter des containers sur Windows, macOS ou Linux.

Les fonctionnalités avancées incluent Docker BuildKit, qui optimise la construction des images Docker en améliorant les performances et la mise en cache. Les Docker Extensions, introduites en 2024, qui ajoutent des fonctionnalités personnalisées, rendant la plateforme encore plus adaptable.

Docker : quels sont les avantages et les inconvénients ?

Docker présente plusieurs avantages. Il maximise l’efficacité des ressources, permettant une meilleure utilisation comparée aux machines virtuelles. Grâce à sa portabilité, une application containerisée peut fonctionner sur divers hôtes et environnements. La flexibilité et la rapidité offertes par Docker accélèrent les cycles de développement et simplifient le déploiement. Avec son écosystème large (Docker Hub, Kubernetes, etc.) et des améliorations constantes, Docker répond aux besoins modernes.

Cependant, des inconvénients subsistent. Gérer un grand nombre de containers devient complexe sans outils comme Kubernetes. La sécurité pose un défi, car les containers partagent le noyau de l’OS. Enfin, Docker est généralement plus performant sur Linux que sur Windows.

Malgré ces limitations, Docker améliore continuellement la sécurité, comme avec le programme Docker Verified Publisher. Toutefois, des incidents, tels qu’une faille affectant 190 000 comptes Docker Hub en 2024, rappellent les risques persistants. Docker a répondu avec des correctifs et des recommandations pour renforcer la protection.

Quelles sont les alternatives ?

Docker n’est plus la seule plateforme de containers sur le marché, bien qu’elle reste la plus utilisée. Voici quelques alternatives notables :

- Podman : Une alternative open source très populaire, souvent considérée comme un concurrent direct de Docker. Podman se distingue par sa capacité à fonctionner sans daemon, offrant une approche plus sécurisée pour l’exécution des containers.

- Canonical LXD : Idéal pour les environnements Linux purs, LXD fournit des containers système permettant de virtualiser des environnements complets.

- Rancher Desktop : Une plateforme émergente qui simplifie le déploiement et la gestion des containers sur le bureau avec une intégration fluide à Kubernetes.

- Virtuozzo OpenVZ : La plus ancienne plateforme de container, toujours utilisée pour des environnements spécifiques nécessitant des solutions de virtualisation légères.

En complément, l’écosystème d’outils autour de Docker reste crucial. On peut citer comme exemple Kubernetes, l’outil de Container Orchestration open source créé par Google.

Docker : les chiffres du succès

Docker : les chiffres du succès

Depuis la version 1.0, lancée en juin 2014, Docker a connu une adoption massive. Aujourd’hui, la plateforme compte plus de 14 millions de développeurs actifs et a permis le téléchargement de plus de 50 milliards d’images containerisées.

D’après des études récentes :

- En 2024, Docker est utilisé dans plus de 80 % des entreprises travaillant avec des technologies containerisées.

- Une étude de Gartner montre une croissance annuelle de 30 % dans l’adoption des containers, renforçant leur rôle clé dans les environnements cloud.

Des entreprises comme Oracle, Microsoft et AWS continuent d’intégrer Docker dans leurs solutions. L’adoption de cette technologie s’intensifie, en particulier dans les secteurs liés à l’IoT et à l’Edge Computing.

Docker Desktop : les dernières évolutions majeures en 2025

Docker continue d’accélérer sur le terrain de l’IA et de la sécurité. La version Docker Desktop 4.54.0, déployée le 4 décembre 2025, apporte en effet des évolutions majeures pour les développeurs et les équipes IT.

La grande nouveauté, c’est l’arrivée du support de vLLM dans Docker Model Runner sur Windows, via WSL2 et GPU NVIDIA. Il s’agit d’une grande avancée pour exécuter des modèles de langage volumineux avec une inférence rapide. Cela directement en local ou en environnement hybride.

Cette mise à jour corrige aussi un bug gênant sur macOS. Le répertoire /dev/shm souffrait de permissions insuffisantes. Ce qui provoque des échecs d’écriture dans certains conteneurs. Le problème est désormais réglé, au grand soulagement des utilisateurs Mac.

Côté sécurité, Docker ne plaisante pas non plus. Un correctif bloque la divulgation de tokens Docker Hub expirés dans les logs de diagnostic, via le patch CVE-2025-13743. Ce point est important pour les entreprises soumises à des exigences de conformité strictes.

Les versions précédentes avaient d’ailleurs déjà préparé le terrain. En effet, la 4.53.0 corrigeait plusieurs failles critiques et renforçait l’isolation des conteneurs. La 4.52.0 apportait aussi de nouveaux outils IA, comme la commande docker model purge et un moteur Docker mis à jour.

Certes, cette 4.54.0 améliore la stabilité et renforce la sécurité. Elle ouvre la porte à l’IA à grande échelle. La mise à jour est donc fortement recommandée, d’autant que les versions de plus de six mois ne sont plus disponibles au téléchargement.

Docker Entreprise 3.0

Lors de la DockerCon 2019, Docker a dévoilé la version 3.0 de Docker Entreprise. Cette version apporte un environnement de développement intégré pour créer et déployer des applications containerisées en mode multi-cloud. Les fonctionnalités clés incluent :

- Docker Application : Un outil permettant de déployer facilement des applications multi-containers.

- Docker Kubernetes Service : Une intégration native pour gérer des workloads Kubernetes avec Docker Compose, YAML et Helm Charts.

- Automatisation avancée : Simplifie les déploiements et accélère le passage à la production.

Ces évolutions visent à renforcer l’efficacité et la flexibilité des déploiements pour les grandes entreprises.

Cloud Native Application Bundle passe en 1.0

Le Cloud Native Application Bundle (CNAB) est une spécification conçue pour simplifier le déploiement d’applications multicontainers. Lancée en partenariat avec Microsoft, VMware et d’autres acteurs, la version 1.0 de CNAB standardise la manière dont les composants des applications cloud sont assemblés et déployés.

Les points forts incluent :

- Interopérabilité accrue : Intégration fluide avec Kubernetes, Azure Resource Manager et Helm Charts.

- Sécurité renforcée : Possibilité de chiffrer et signer les bundles, garantissant leur intégrité.

- Standardisation : Facilite les déploiements multi-cloud et on-premise.

Cette innovation s’inscrit dans une tendance plus large visant à simplifier la gestion des chaînes d’approvisionnement logicielles et à sécuriser les environnements de containers.

Attention aux malwares sur vos containers Docker !

Un malware de type crypto-jacking worm a été détecté dans les containers d’application Docker. Ce logiciel malveillant, appelé Graboid, a été découvert par l’équipe de cybersécurité Unit 42 de Palo Alto Networks. Il s’agit du premier crypto-jacking worm répertorié sur Docker Hub, ciblant spécifiquement l’édition communautaire de Docker Engine. Cependant, les utilisateurs de Docker Enterprise ne sont pas concernés.

Ce worm se propage via des images mal sécurisées et non vérifiées, ce qui le rend particulièrement dangereux puisque les données à l’intérieur des containers ne sont généralement pas inspectées par les outils de cybersécurité traditionnels. Les images compromises ont été rapidement retirées de Docker Hub après leur signalement. Justin Cormack, directeur de la sécurité chez Docker, recommande vivement de conserver les paramètres par défaut du Docker Engine qui bloquent l’accès à distance non autorisé.

Nouveaux incidents de cryptomining en 2024

En 2024, des campagnes de cryptomining exploitant des images Docker corrompues ont refait surface. Les chercheurs d’Aqua Security ontfait une sinistre découverte. Ils ont identifié des images malveillantes sur Docker Hub utilisées pour miner des cryptomonnaies, Monero. Ces images, téléchargées des milliers de fois, utilisaient des scripts Python (ex. : dao.py) pour cacher des binaires exécutant des opérations de minage.

Selon Assaf Morag, analyste chez Aqua Security, ces attaques ciblent des développeurs via des techniques de squatting de typo et des images déguisées en ressources officielles. Pour y remédier, Docker a renforcé son programme Verified Publisher pour filtrer les images non conformes. Les entreprises sont encouragées à sécuriser leurs registres internes, analyser dynamiquement les containers en bac à sable et signer numériquement les images validées.

Conseils pour réduire les risques

- Traitez les registres publics comme des sources à haut risque.

- Créez un registre interne sécurisé et limitez l’accès aux registres publics.

- Vérifiez toutes les images avant leur intégration dans vos systèmes.

- Analysez dynamiquement vos containers.

- Utilisez des outils capables d’examiner le comportement des containers au runtime.

- Renforcez l’intégrité des images.

- Adoptez des signatures numériques ou d’autres mécanismes de validation pour empêcher les modifications non autorisées.

Docker rappelle également l’importance de mettre en place des règles strictes de scanning et de validation, surtout dans un contexte où les attaques sur la supply chain se multiplient.

Docker et Kubernetes

Alors que Docker permet de créer des conteneurs, Kubernetes permet l’orchestration et la gestion de ces conteneurs. Il est possible d’utiliser Docker pour le packaging et le shipping d’une application, et Kubernetes pour le déploiement et le scaling de cette application.

Les startups et les petites entreprises avec peu de conteneurs peuvent généralement les gérer sans Kubernetes, mais cela devient beaucoup plus difficile lorsque le nombre de conteneurs augmente.

Ensemble, ces deux outils constituent une part essentielle de l’architecture Cloud moderne et de la transformation numérique. Ils sont désormais couramment utilisés conjointement pour accélérer le déploiement et la relaxe d’applications.

Docker se recentre sur le développement Cloud

En novembre 2019, Docker a vendu sa division Entreprise à Mirantis, marquant un tournant stratégique. Cette cession incluait la Docker Enterprise Technology Platform. Ce dernier regroupe le Docker Enterprise Engine, le Docker Trusted Registry, le Docker Unified Control Plane et le Docker CLI. En outre, 300 employés de Docker ont rejoint Mirantis, ainsi que 700 clients d’entreprise. L’objectif était pour Mirantis de rivaliser avec des acteurs majeurs comme VMware et IBM/Red Hat.

Docker a parallèlement levé 35 millions de dollars grâce à Benchmark Capital et Insight Partners et nommé un nouveau CEO, Scott Johnston. Ce repositionnement a permis à Docker de revenir à ses racines en se concentrant sur des solutions Cloud et des outils de développement adaptés aux besoins modernes des développeurs.

Nouveaux partenariats Cloud : AWS et Microsoft Azure

En 2020, Docker a renforcé son positionnement Cloud grâce à des partenariats stratégiques. En mai 2020, un accord avec Microsoft a été annoncé pour intégrer Docker avec des outils tels que Visual Studio Code et Azure Container Instances (ACI). Cette collaboration a simplifié le développement d’applications conteneurisées, rendant leur déploiement sur Azure plus rapide et efficace.

En juillet 2020, Docker s’est allié à AWS pour intégrer Docker Compose et Docker Desktop aux services ECS et Fargate. Ce partenariat a permis de fluidifier la transition entre les environnements locaux et le cloud AWS, facilitant ainsi la gestion des containers pour les développeurs.

DockerCon Live 2021 : Sécurité et collaboration renforcées

Lors de l’événement virtuel DockerCon Live 2021, Docker a mis l’accent sur deux priorités : la sécurité et la collaboration. Parmi les annonces :

- Docker Development Environments : Un outil permettant aux développeurs de créer des environnements de développement virtuels et de les partager avec leurs équipes.

- Scoped Personal Access Tokens : Une fonctionnalité de gestion des accès pour une meilleure sécurité des images de conteneur.

- Programme Docker Verified Publisher : Il garantit l’authenticité des images et évite l’utilisation de conteneurs compromis par des malwares. Ce programme inclut des partenaires comme Datadog, Red Hat et VMware.

Docker Official Images sont également devenues disponibles sur AWS et Mirantis, offrant plus d’options pour les développeurs cherchant des alternatives au Docker Hub.

FAQ

Oui, et la nuance est importante. Là où une machine virtuelle embarque un système d’exploitation complet, Docker se contente de virtualiser les applications. De ce fait, les containers sont plus légers, plus rapides à lancer et bien moins gourmands en ressources.

Pas du tout. Docker est largement utilisé par les startups, les freelances et même les étudiants. Son installation rapide et son approche modulaire en font un outil accessible, y compris pour des projets de petite taille.

Non. Docker fonctionne très bien seul pour des applications simples ou un nombre limité de containers. Kubernetes devient surtout indispensable quand il faut orchestrer et superviser des dizaines, voire des centaines de containers.

Docker intègre des mécanismes de sécurité, mais tout dépend de la façon dont il est utilisé. Les risques apparaissent surtout avec des images non vérifiées. D’où l’importance des Docker Official Images, du programme Verified Publisher et des bonnes pratiques de scanning.

- Partager l'article :