Selon Intertrust, 71% des applications médicales et de soins de santé présentent au moins une vulnérabilité grave qui pourrait conduire à une violation des données médicales.

Le rapport a étudié 100 applications de santé mobiles dans le monde, accessibles au public dans diverses catégories. La télésanté, les appareils médicaux, le commerce de la santé et le suivi de la COVID 19 en font partie. Le but de l’étude est de découvrir les menaces les plus critiques des applications mHealth (mobile health).

Les menaces les plus répandues et les plus graves

Les problèmes cryptographiques représentent l’une des menaces les plus répandues et les plus graves. 91% des applications de l’étude échouent à un ou plusieurs tests cryptographiques. Cela signifie que le cryptage utilisé dans ces applications médicales peut être facilement rompu par les cybercriminels, exposant potentiellement les données confidentielles des patients et permettant aux attaquants de falsifier les données signalées, d’envoyer des commandes illégitimes aux dispositifs médicaux connectés ou d’utiliser l’application à des fins malveillantes.

En phase d’accélération de la sécurité des applications médicales

Les résultats généraux de l’étude suggèrent que l’effort visant à remodeler la prestation des soins sous COVID-19 s’est souvent fait au détriment de la sécurité des applications mobiles.

Malheureusement, il y a eu des antécédents de vulnérabilités de sécurité dans les domaines de la santé et de la médecine. Les choses s’améliorent certainement, mais il y a beaucoup de travail à faire selon Bill Horne, directeur général du groupe de produits Secure Systems et directeur technique d’Intertrust. La bonne nouvelle est que les stratégies et technologies de protection des applications peuvent aider les organisations de soins de santé à accélérer la sécurité de leurs applications.

Les faits saillants du rapport

Les 100 applications iOS et Android ont été analysées à l’aide d’un éventail de techniques de test de sécurité d’application statique (SAST) et de test de sécurité d’application dynamique (DAST) basées sur les directives de sécurité d’application mobile OWASP. Voici ce qu’il en ressort :

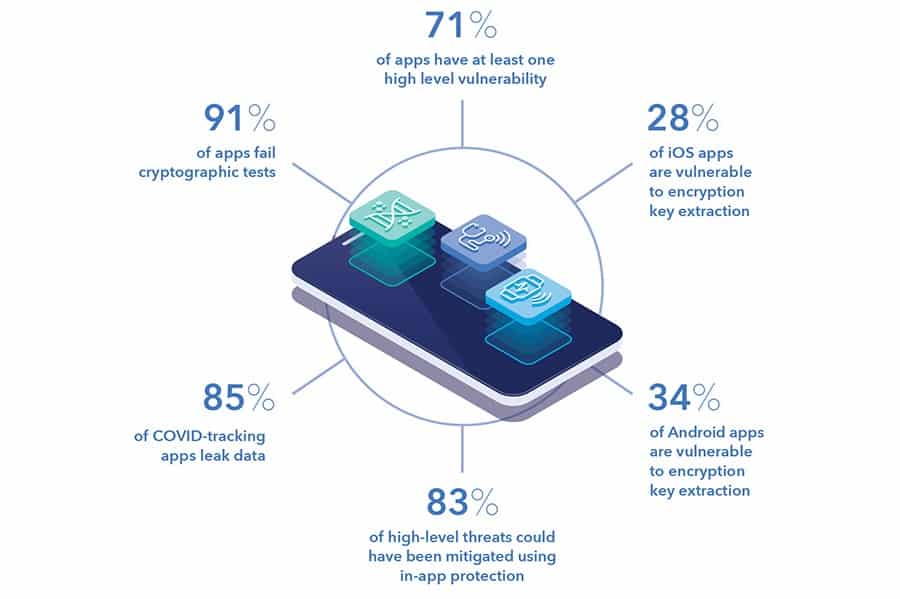

71% des applications médicales testées présentent au moins une vulnérabilité de sécurité de haut niveau. Une vulnérabilité est classée élevée si elle peut être facilement exploitée et a un potentiel de dommages ou de pertes importants.

La grande majorité des applications médicales (91%) ont un cryptage mal géré et/ou faible qui les expose à un risque d’exposition de données et de vol de propriété intellectuelle.

34% des applications Android et 28% des applications iOS sont vulnérables à l’extraction de clés de chiffrement.

La majorité des applications mHealth contiennent plusieurs problèmes de sécurité liés au stockage des données. Par exemple, 60% des applications Android testées stockaient des informations dans SharedPreferences, laissant les données non chiffrées facilement lisibles et modifiables par les attaquants et les applications malveillantes.

En regardant spécifiquement les applications de suivi COVID, 85% des données fuient.

83% des menaces de haut niveau découvertes auraient pu être atténuées à l’aide de technologies de protection des applications telles que l’obscurcissement du code, la détection de falsification et la cryptographie en boîte blanche.

- Partager l'article :