La sécurité des Data Centers est une priorité absolue. Malheureusement, des chercheurs ont découvert plus de 20 000 Data Centers dont les systèmes de gestion sont vulnérables aux hackers à cause d’une mauvaise configuration. Les conséquences pourraient être catastrophiques…

Les Data Centers sont essentiels à l’ère du Big Data. Ces bâtiments abritent les serveurs sur lesquels sont stockées et traitées les données du monde entier.

Au sein des centres de données, des systèmes coûteux prennent en charge les solutions de stockage, de traitement de données, les systèmes d’exploitation ou l’hébergement de sites web d’entreprises.

Ces bâtiments doivent être conformes à des règlements de sécurité très strictes en termes de protection contre les incendies, de flux d’air, d’alimentation électrique et de sécurité physique.

Depuis de nombreuses années, les opérateurs de ces structures cherchent à atteindre une efficacité maximale. Afin d’atteindre cet objectif, les Data Centers » lights-out « ont vu le jour.

Il s’agit d’installations entièrement automatisées, gérées à distance et fonctionnant sans employés humains. Malheureusement, une erreur dans la configuration des systèmes peut avoir de graves conséquences.

Les logiciels DCIM mal configurés posent un grave problème de sécurité

Ainsi, même lorsque les serveurs sont adéquatement protégés contre un éventuel accès physique, les systèmes censés garantir la protection physique et l’optimisation des performances peuvent eux-mêmes être vulnérables.

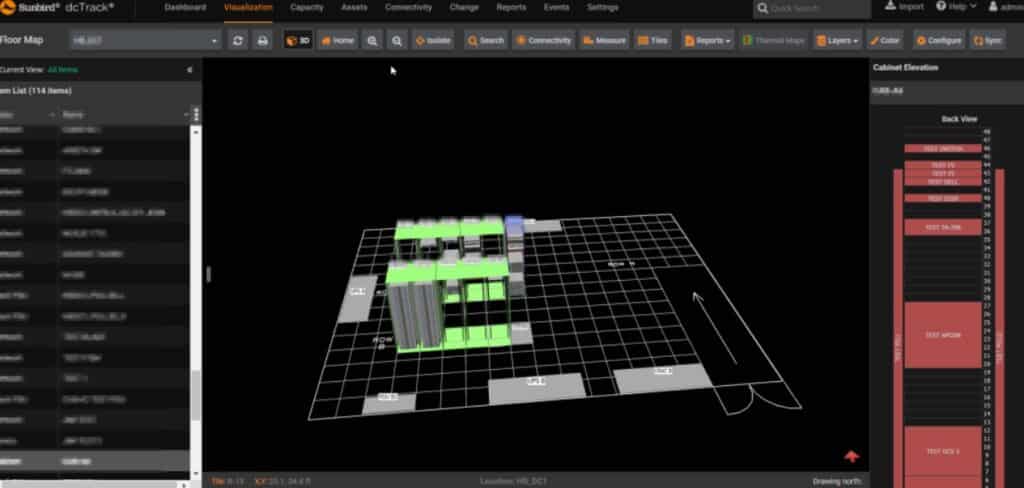

En menant l’enquête, des chercheurs de l’entreprise australienne Cyble ont découvert plus de 20 0000 cas de logiciels DCIM (Data Center Infrastructure Management) exposés publiquement. Ces logiciels servent à surveiller les appareils, les systèmes de contrôle HVAC (chauffage, ventilation et climatisation), les interrupteurs de transfert, et à contrôler l’humidité et les unités de distribution d’énergie.

Les analystes ont aussi réussi à extraire des mots de passe à partir des tableaux de bord, qu’ils ont ensuite utilisés pour accéder aux instances de bases de données stockées dans le Data Center.

À partir de là, les chercheurs ont pu profiter d’un accès à distance complet aux données stockées sur les serveurs, aux ressources des Data Centers, aux rapports de statut, et même aux paramètres de configuration des systèmes.

Dans la majorité des cas, les applications utilisaient des mots de passe par défaut ou totalement obsolètes. Des cybercriminels pourraient donc facilement les compromettre ou contourner les barrières de sécurité.

Des conséquences potentiellement catastrophiques

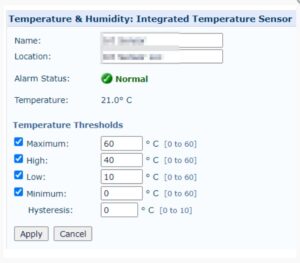

Or, l’exposition de ces systèmes pourrait avoir des conséquences désastreuses. N’importe quel hacker serait en mesure de changer les seuils de température ou d’humidité, de configurer les paramètres de voltage à des niveaux dangereux, de désactiver les unités de refroidissement, de désactiver les consoles, de mettre les appareils d’Alimentation Sans Interruption en veille, de créer de fausses alarmes ou de changer les intervalles de temps entre les backups.

Ces actions dangereuses pourraient entraîner des dommages physiques, une perte de données, la destruction du système, et un lourd impact économique sur l’entreprise prise pour cible et ses clients.

Il suffit de prendre l’exemple du Data Center OVH de Strasbourg pour comprendre les dangers d’un tel incident. En mars 2021, un problème technique sur l’une des unités d’Alimentation Sans Interruption a causé l’incendie de ce centre de données.

Le feu a consumé des milliers de serveurs, effacé des données de manière irréversible, et causé une interruption de service sur des serveurs de jeu vidéo, des plateformes de cryptomonnaies, des entreprises de télécommunication ou des médias et bien plus encore.

Cet incendie n’était pas le fruit d’une cyberattaque, mais il illustre les graves dangers liés à une telle offensive. Aussi bien pour les fournisseurs de services Cloud que pour leurs clients.

Même si aucun dégât physique n’est causé, les hackers peuvent utiliser l’accès aux systèmes DCIM pour exfiltrer des données ou pour barrer l’accès aux véritables administrateurs. Il devient alors possible d’exiger une rançon.

La sécurité des Data Centers est une priorité mondiale

Face à l’importance croissante des Data Centers pour l’économie mondiale, il est donc prioritaire d’empêcher toute vulnérabilité. Suite à leur découverte, les chercheurs de Cyble ont informé les CERT (Computer Emergency Response Team) de chaque pays où les systèmes exposés ont été identifiés.

Outre les instances DCIM, le chercheur en sécurité Jan Kopriva a découvert plus de 20 000 serveurs dont les interfaces de gestion ILO étaient exposées. Ces interfaces ILO (Integrated Lights-Out) sont utilisées pour accéder à un serveur à distance.

Les administrateurs sont en mesure d’allumer ou d’éteindre, de redémarrer et de gérer les serveurs à distance comme s’ils étaient physiquement présents. Toutefois, en cas de défaillance de sécurité, les hackers peuvent profiter d’un accès complet au niveau pre-boot et modifier le système d’exploitation ou même les paramètres hardware.

Là encore, il est essentiel de sécuriser les interfaces ILO de manière adéquate. Ces interfaces ne doivent pas être exposées directement à internet, afin de les protéger contre l’exploitation de vulnérabilités à distance et les attaques par force brute.

- Partager l'article :