Peu importe leur taille, la plupart des entreprises utilisent Active Directory pour gérer les permissions et contrôler l'accès aux ressources critiques du réseau. Mais de quoi s'agit-il exactement, et comment peut-il aider les organisations ?

Active Directory™ fait partie des sujets de discussion courants au sein de la société. Parfois, les interlocuteurs y font référence en utilisant le terme « AD ». En fait, Active Directory représente le logiciel de Microsoft qui permet d'organiser et donne accès aux informations contenues dans l'annuaire d'un système d'exploitation. Découvrez un peu plus sur ce système.

Qu'est-ce que Active Directory ?

Active Directory (AD) est un service d'annuaire qui fonctionne sur Microsoft Windows Server. Sa fonction principale consiste à permettre aux administrateurs de gérer les permissions et de contrôler l'accès aux ressources du réseau. Dans Active Directory, les données sont stockées sous forme d'objets. Ceux-ci comprennent les utilisateurs, les groupes, les applications et les périphériques. En outre, ils sont classés en fonction de leur nom et de leurs attributs.

Active Directory permet aux administrateurs de gérer et de contrôler de manière centralisée la configuration des ordinateurs et des utilisateurs. De fait, ces derniers doivent s'authentifier avant de pouvoir accéder de manière transparente à toutes les ressources du domaine pour lesquelles ils sont autorisés.

Il faut toutefois souligner que les systèmes active directory sont vulnérables à plusieurs types de menaces, étant donné qu'il joue un rôle central dans l'autorisation des utilisateurs.

Comment fonctionne Active Directory ?

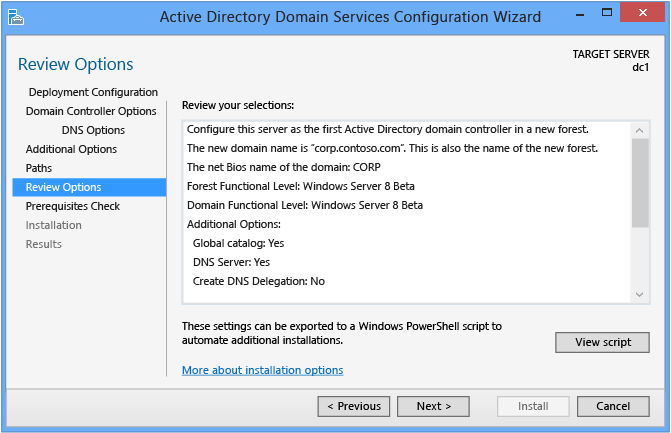

Active Directory Domain Services (AD DS) constitue un élément central d'Active Directory. Il fournit le principal mécanisme d'authentification des utilisateurs et détermine les ressources du réseau auxquelles ils peuvent accéder. Il offre également des fonctionnalités supplémentaires telles que l'authentification unique (SSO), les certificats de sécurité, LDAP et la gestion des droits d'accès.

AD DS organise les données dans une structure hiérarchique composée des domaines, des arbres et des forêts. En fait, un domaine représente un groupe d'objets tels que des utilisateurs, des groupes et des appareils, qui partagent la même base de données AD. Un arbre constitue un ou plusieurs domaines regroupés dans une hiérarchie logique. Une forêt est le plus haut niveau d'organisation dans AD et contient un groupe d'arbres.

Utilisation de l'Active Directory

Outre Active Directory Domain Services, il existe une poignée d'autres services essentiels fournis par AD. Certains de ces services et leurs utilisations sont énumérés ci-dessous :

- Lightweight Directory Services ou AD LDS. Il s'agit d'un service d'annuaire LDAP (Lightweight Directory Access Protocol). Il ne fournit qu'un sous-ensemble des fonctionnalités d'AD DS, ce qui le rend plus polyvalent en termes de lieu d'exécution.

- Services de certificats. Ce dernier permet de créer, gérer et partager des certificats de chiffrement, qui permettent aux utilisateurs d'échanger des informations en toute sécurité sur Internet.

- Active Directory Federation Services ou ADFS. Il s'agit d'une solution d'authentification unique (SSO) pour AD. Elle offre aux employés la possibilité d'accéder à plusieurs applications avec un seul ensemble d'informations d'identification, simplifiant ainsi l'expérience utilisateur.

Services de gestion des droits ou AD RMS. Cet ensemble d'outils aide à la gestion des technologies de sécurité qui aideront les organisations à sécuriser leurs données. Ces technologies comprennent le cryptage, les certificats et l'authentification. Elles couvrent une gamme d'applications et de types de contenu, tels que les e-mails et les documents Word.

- Partager l'article :