Il y a environ 18 mois, Equinix a subi une attaque. Durant une interview accordée au podcast anglophone Risky Business, Michel Montoya, le responsable de la sécurité informatique de l’entreprise a confié la stratégie qui l’a permis de contrer l’agression. Même si les circonstances techniques ne sont pas développées, l’entretien reste instructif sur la gestion de la crise.

L’entrée dans la crise

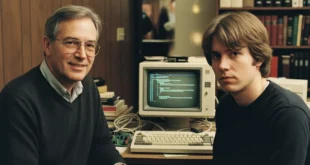

Equinix a vécu l’expérience en septembre 2020. Michel Montoya décrit qu’il a été pris à l’imprévu. Les cybercriminels privilégient les périodes de moindre activité. Ce week-end là, il est parti pêcher avec son fils. A son retour, son équipe de sécurité le signale de l’exécution d’une commande PowerShell vers un site de partage de code Github. Ils découvrent alors que des attaquants tentent de se déployer dans leur système d’information par l’intermédiaire de GitHub, en utilisant Cobalt Strike. Le mode opératoire est conforme à ce qui a déjà été observé sur NetWalker, ce rançongiciel apparu à l’été 2019.

Les attaquants sont rentrés chez Equinix grâce à une vulnérabilité liée à RDP (Remote Desktop Protocol), un protocole d’accès à distance développé par Microsoft.

Zoom sur la stratégie

La sécurité informatique d’Equinix a géré la situation avec sang froid et calme. Elle vise à ne pas faire savoir à l’attaquant qu’il est repéré. Avec une estimation de six heures d’avance des intrus, elle tente de recueillir le maximum d’informations avant d’agir. Une observation nécessitant deux heures. Ensuite, les agents prennent les mesures adéquates « pour que les attaquants soient forcés de mettre les mains sur le clavier ». Les ports informatiques se ferment et les attaquants sont empêchés de se déplacer dans le système d’information tel que prévu. Les actions ont évidemment alerté les intrus qui finissent par déployer leur rançongiciel, 4 h 30 après l’alerte. Cette stratégie a permis de diviser la surface visée par dix.

Malgré tout, les attaquants ont réussi à entrer dans le système et affecter quelques serveurs, explique-t-il. L’entreprise a été touchée, mais la bonne segmentation du réseau a permis de protéger les clients directs. Sinon, ça aurait été catastrophique.

Une bonne préparation

D’après Michel, l’entraînement et l’exercice ont été très utiles. Dans le domaine de l’informatique, cela signifie remettre à zéro toute l’infrastructure. Par exemple, la suite logicielle System Center Configuration Manager (SCCM) n’est plus considérée comme fiable. Tous les mots de passe de l’entreprise sont également réinitialisés. Le leader l’a accompli en guise d’une bonne hygiène. Il a ajouté que la sécurité est une question d’urgence et de rapidité et que l’équipe doit les avoir dans le sang.

Le travail d’enquête

L’équipe a ensuite déposé une plainte. Elle tente de recueillir et de préserver le maximum de preuves, notamment les fichiers de journalisation des pare-feux ou des terminaux.

Michael l’avoue humblement : ils ont eu « de la chance ». Les sauvegardes de l’entreprise et le bon fonctionnement de la restauration des données ont sauvé Equinix.

- Partager l'article :