Linux abrite un malware voleur de mots de passe et d’autres données sensibles. Celui-ci opérait en toute discrétion depuis plus de 3 ans.

Sans le savoir, des utilisateurs de Linux peuvent avoir ce malware dans leurs ordinateurs. Ce sont des chercheurs de Kaspersky qui ont donné l’alerte dans un rapport publié le 12 septembre dernier. Cette faille de sécurité majeure du système d’exploitation est en lien avec le logiciel Free Download Manager.

Une version infectée de Free Download Manager

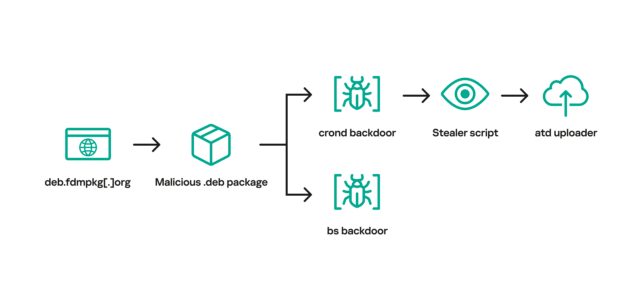

FDM est un logiciel de gestion de téléchargements. Il est téléchargeable gratuitement sur le site freedownloadmanager.org. La source du problème remonte à 2020. Le site redirigeait certains visiteurs vers d’autres liens (deb.fdmpkg.org) avec une version du logiciel contenant le malware voleur de données. Ces liens étaient les suivants :

- 2c9bf1811ff428ef9ec999cc7544b43950947b0f.u.fdmpkg.org

- c6d76b1748b67fbc21ab493281dd1c7a558e3047.u.fdmpkg.org

- 0727bedf5c1f85f58337798a63812aa986448473.u.fdmpkg.org

- c3a05f0dac05669765800471abc1fdaba15e3360.u.fdmpkg.org

Cette version piratée contenait un script qui téléchargeait 2 fichiers exécutables dans les chemins d’accès /var/tmp/crond et /var/tmp/bs. Le script exploitait ensuite le planificateur de tâches Cron pour lancer le fichier dans /var/tmp/crond toutes les dizaines de minutes. Le malware prenait alors le contrôle des ordinateurs avec le logiciel infecté.

Après avoir obtenu l’adresse IP, la porte dérobée pouvait lancer un shell inversé. Les hackers étaient alors en mesure de contrôler à distance un ordinateur infecté.

Comment Linux se retrouvait exposé face à ce malware ?

À la découverte du malware, les experts de sécurité ont mené des observations. Ils ont activé la porte dérobée sur un ordinateur de test. Le but de la manœuvre était évidemment de comprendre le comportement du logiciel malveillant.

Le malware collecte une vaste gamme de données. Cela va du simple historique de navigation, aux informations de système et jusqu’aux mots de passe – notamment pour les services cloud comme Google Cloud ou Amazon Web Services. Par ailleurs, le virus caché dans FDM s’attaque aux fichiers de portefeuilles de cryptomonnaies.

D’autre part, la collecte de données terminée, le malware installe un fichier binaire depuis le serveur C2 et enregistre celui-ci dans /var/tmp/atd. Ce fichier permet l’upload des données volées. C’est de cette manière que les hackers récupèrent celles-ci.

Les cyberattaques, difficilement détectables sur Linux

Les chercheurs de Kaspersky n’ont pas été en mesure de savoir la raison pour laquelle certains visiteurs étaient redirigés vers la version infectée de FDM. Néanmoins, la nature du malware est connue. Il s’agit d’une mise à jour de Bew, un autre malware découvert en 2014. Rappelons que des hackers l’avaient utilisé en 2017 pour une attaque massive.

D’autre part, les responsables de Free Download Manager n’ont pas manqué de réagir après la publication du rapport des chercheurs de Kaspersky. Dans un communiqué, il est expliqué que des pirates informatiques ukrainiens seraient à l’origine des logiciels infectés. Cette faille de sécurité n’est plus un problème, rassure FDM.

« Le cas de Free Download Manager montre qu’il peut être très difficile de détecter les cyberattaques sur les machines Linux », mentionne le rapport de sécurité.

- Partager l'article :