TOR est un navigateur web permettant de naviguer de façon anonyme sur le web, grâce à un réseau constitué par les utilisateurs du monde entier. Découvrez tout ce que vous devez à ce sujet. Vos données personnelles sont des ressources précieuses, convoitées de toutes parts. D'une part, les géants du …

En savoir plusRésultats de la recherche pour :

Doctolib : tout savoir sur le géant français de l’e-santé

Doctolib est une entreprise franco-allemande, qui développe une plateforme de e-santé. Cette solution permet aux patients de prendre des rendez-vous en ligne avec des médecins généralistes ou spécialistes, ou de profiter de téléconsultations vidéo. Découvrez tout ce que vous devez savoir sur la licorne française de la santé 2.0… Lancée …

En savoir plusComment savoir si votre smartphone est sur écoute ? 7 signes qui ne trompent pas

Avez-vous déjà entendu des grésillements au bout du fil ? Des bruits étranges sur votre ligne téléphonique ? Si vous avez peur que votre smartphone soit sur écoute, voici 7 signes alarmants pour en avoir le coeur net ! En théorie, nos conversations téléphoniques sont confidentielles. Malheureusement, dans la pratique, …

En savoir plusTikTok officiellement accusé de livrer vos données à la Chine : tout savoir

Un ancien employé accuse officiellement le Parti Communiste Chinois d’avoir surveillé les données des utilisateurs de TikTok, notamment pour la répression des manifestants pro-démocratie de Hong-Kong. Cette plainte pourrait-elle mener à l’interdiction générale de la célèbre application ? Faut-il craindre une surveillance de masse du gouvernement chinois ? Depuis plusieurs …

En savoir plusFirewall : ce qu’il faut savoir sur cet élément essentiel de la cybersécurité

Le firewall est considéré comme la pierre angulaire de la sécurité des réseaux depuis les débuts d'Internet. Excellent moyen pour se protéger contre les menaces réseau, les pare-feu proposent toujours plus de fonctionnalités mais possèdent également des limites. Voici l'essentiel des informations à connaitre concernant l'utilisation d'un firewall. Piratage, violation …

En savoir plusCrypto Wallet : top des meilleurs portefeuilles de cryptomonnaie

Un portefeuille de cryptomonnaie est indispensable pour commencer à investir dans le Bitcoin ou toute autre devise numérique. Découvrez quels sont les meilleurs wallets, et comment choisir celui qui correspond à vos besoins. Les cryptomonnaies représentent un investissement risqué, mais potentiellement extrêmement rentable. Toutefois, pour commencer à investir, il est …

En savoir plusAdware : tout ce qu’il faut savoir sur cette menace

L'adware est un logiciel malveillant qui rapporte de l'argent à ses créateurs grâce à des clics frauduleux. Heureusement, il fait partie des logiciels publicitaires les plus faciles à détecter. Votre navigateur web est-il devenu lent du jour au lendemain ? Recevez-vous constamment des fenêtres pop-up vous invitant à entrer des …

En savoir plusInformations personnelles : tout ce que vous devez savoir

Vos informations personnelles, les stockez-vous chez vous ou en ligne ? Peu importe l'endroit et la manière dont vous le faites, celles-ci sont, en général, vulnérables à toutes sortes de ravages ou utilisées à des fins illicites. Les informations personnelles englobent toutes les informations qui se rapportent à une personne …

En savoir plusData scraping : tout ce que vous devez savoir

Data scraping ou la collecte de données renvoient à la même action. Devenue outil indispensable pour faciliter les recherches sur le net et les mises à jour, l'extraction de données présente aussi des dangers potentiels. Data scraping ou Web scraping désigne une technique avec laquelle on peut extraire des données des …

En savoir plusMicrosoft SharePoint : tout savoir sur la plateforme Cloud de télétravail collaboratif

Microsoft SharePoint est une plateforme Cloud de collaboration, permettant de travailler en équipe même à distance. Découvrez tout ce que vous devez savoir sur cette solution de plus en plus populaire en entreprise. De plus en plus d'entreprises se tournent vers le télétravail, et la tendance s'accentue à l'heure du …

En savoir plusData Poisoning : tout savoir sur la menace qui plane sur le Machine Learning

Le Data Poisoning consiste à » empoisonner » les données d'entraînement d'un modèle de Machine Learning pour altérer ses prédictions. Découvrez tout ce que vous devez savoir sur ce grave danger menaçant l'intelligence artificielle : définition, fonctionnement, méthodes de protection… Au fil de la dernière décennie, l'adoption du Machine Learning …

En savoir plusHuawei Cloud : tout savoir sur le Cloud du géant chinois ennemi n°1 des Etats-Unis

Huawei Cloud est la plateforme Cloud du géant chinois des smartphones et des infrastructures télécom. Découvrez tout ce que vous devez savoir sur cette plateforme et les différents services proposés. Fondée en 1987 à Shenzhen, en Chine, Huawei règne en maître sur le marché mondial des infrastructures de télécommunications. La …

En savoir plusCyber assurance : que faut-il savoir sur le sujet ?

Force est de constater que les problèmes de fuite de données deviennent de plus en plus fréquents. Les entreprises qui sont victimes de ces cyber-crimes sont de plus en plus nombreuses si on considère qu'il est désormais impossible de se passer de l'informatique, peu importe le secteur d'activité. En cas …

En savoir plusSolarWinds : tout savoir sur la cyberattaque historique des États-Unis

Le piratage SolarWinds est considéré comme la pire cyberattaque dirigée contre le gouvernement des États-Unis. Comment les hackers s’y sont pris et quel type de données a été compromis? Pourquoi les responsables du gouvernement américain et les politiciens ont-ils nommé la Russie? L’attaque Le piratage SolarWinds a ciblé le gouvernement …

En savoir plusCloudSorcerer : c’est quoi, ce nouveau groupe de hackers qui vise la Russie ?

Depuis mai 2024, un groupe de hackers, baptisé CloudSorcerer, attire l'attention des experts en cybersécurité. Ce collectif vise principalement les institutions gouvernementales russes. Il exploite des technologies cloud avancées pour orchestrer leurs attaques. Qui est CloudSorcerer ? CloudSorcerer est un groupe de menaces persistantes avancées (APT) jamais documenté auparavant. Selon …

En savoir plusUn malware espion russe détecté en Europe : Vers une cyber-pandémie ?

Espionnage et sabotage de systèmes informatiques, voilà ce que fait le malware russe Kapeka. L'Europe suit de près cette nouvelle menace. Les États-Unis ne voient pas la Russie comme la plus grande menace en matière de cybersécurité. Un avis que l'Europe ne partage certainement pas. Bruxelles s'inquiète aujourd'hui de l'apparition …

En savoir plusBPO : qu’est-ce que le Business Process Outsourcing ?

Le BPO, ou Business Process Outsourcing, est l'externalisation des processus d'affaires. Lorsqu'une entreprise ne peut accomplir certaines missions en interne, elle fait appel à un fournisseur pour s'en charger à sa place. Découvrez tout ce qu'il y à savoir à ce sujet. Outsourcing définition Afin d'accomplir certaines missions hautement qualifiées, …

En savoir plusCe simple employé Microsoft vient de stopper une cyberattaque mondiale

En travaillant sur un projet open source, Andrés Freund a déniché une faille cachée dans Linux. D'ailleurs, cette découverte aurait pu mener à une cyberattaque mondiale. Les menaces cybernétiques deviennent toujours plus complexes, ce n'est un secret pour personne. Mais voilà une bonne nouvelle ! Andrés Freund, un employé de Microsoft …

En savoir plusHackers : le Guide Complet – qu’est-ce que c’est comment s’en protéger ?

Les hackers sont de plus en plus nombreux, et certains représentent une grave menace pour les particuliers et les entreprises. Découvrez tout ce que vous devez savoir sur le hacking et comment vous en protéger à travers notre guide complet : définition, histoire, différentes catégories… Le terme » hacking » …

En savoir plusTerroristes et dealers peuvent dormir tranquille : l’UE interdit les backdoors

Les policiers peuvent avoir accès à des backdoors fournis par les plateformes de messagerie à des fins d'enquête. Néanmoins, la Cour européenne des droits de l'Homme dénonce cette pratique. Pour la CourEDH, cela peut entraîner des violations des droits humains en plus de renforcer la surveillance gouvernementale. Entre crimes et …

En savoir plusCe pays voisin de France vient d’être humilié par les hackers chinois

Le service de renseignement militaire des Pays-Bas vient de confirmer une cyberattaque qui a visé un des systèmes de la Défense nationale. Ce pays voisin de la France aurait été victime des hackers chinois qui ont exploité une vulnérabilité du pare-feu. Des hackers chinois en campagne de cyberespionnage au Pays-Bas …

En savoir plusIPTV : Faites très attention, votre compte bancaire peut être vidé en 1 clic

La popularité des IPTV illégales ne cesse de grimper. Ces plateformes regorgent de pièges, cette ancienne hackeuse prévient. Les ayants-droit intensifient la lutte contre le piratage, mais les sites illicites de streaming continuent de pulluler. Les IPTV illégales ne sont pourtant pas sans risques, alerte Jenny Radcliffe. Cette ancienne pirate …

En savoir plusMalware : qu’est-ce qu’un logiciel malveillant et comment s’en débarrasser ?

Un malware ou maliciel est un logiciel malveillant capable de compromettre la sécurité d'un ordinateur ou des données qu'il contient. Découvrez tout ce que vous devez savoir sur les malwares et comment s'en débarrasser. Les ordinateurs sont des machines formidables, qui prennent de plus en plus d'importance dans nos vies. …

En savoir plusLinux : Ce malware vole vos mots de passe depuis 3 ans, et personne n’a rien remarqué

Linux abrite un malware voleur de mots de passe et d'autres données sensibles. Celui-ci opérait en toute discrétion depuis plus de 3 ans. Sans le savoir, des utilisateurs de Linux peuvent avoir ce malware dans leurs ordinateurs. Ce sont des chercheurs de Kaspersky qui ont donné l'alerte dans un rapport …

En savoir plusArnaque à la carte de fidélité : Carrefour sonne l’alerte rouge

Une nouvelle arnaque cible la carte de fidélité Carrefour depuis quelques mois. Dans ce cas, faites attention aux mails frauduleux pour éviter les problèmes. Révélée en juillet 2023, une arnaque à la carte de fidélité a secoué la grande surface Carrefour. Cette affaire a révélé les failles de sécurité présentes …

En savoir plusPourquoi l’UE veut interdire la 5G de Huawei et ZTE ?

La commission européenne fait pression sur les États membres pour bannir rapidement les services de télécommunications 5G fournis par les entreprises à haut risque. Les fournisseurs chinois Huawei et ZTE sont spécifiquement mis en avant car présentent des risques de sécurité élevés. Huawei et ZTE : pourquoi l'UE insiste sur …

En savoir plus5G : l’Union européenne veut bannir totalement Huawei, voici pourquoi

Huawei subit des sanctions et fait face à une autre menace potentielle. L'UE envisage d'interdire l'utilisation de ses kits jugés dangereux pour la sécurité. Huawei, touché par des sanctions, fait face à un autre coup potentiel. L'UE envisage d'interdire l'utilisation de kits d'entreprises considérées comme une menace pour la sécurité …

En savoir plusRansomware : qu’est ce qu’un rançongiciel et comment s’en protéger ?

Les ransomwares ou rançongiciels comptent parmi les logiciels malveillants les plus redoutables, et sont considérés comme l'une des plus grandes menaces en cybersécurité. Découvrez tout ce que vous devez savoir : définition, fonctionnement, histoire, statistiques, exemples connus, comment s'en protéger… Dans le domaine de la cybersécurité, les ransomware ou rançongiciels …

En savoir plusVous avez une Tesla ? Voici comment les employés partagent vos vidéos intimes

Les employés Tesla se partagent allègrement les vidéos capturées par les caméras embarquées dans les véhicules de la firme. Les images d'accidents, d'agressions et autres situations intimes sont détournées dans l'hilarité générale. Découvrez tout ce que vous devez savoir sur ce grave scandale ! Avec un prix minimum de 40 …

En savoir plusWordPress : ce plugin buggé ouvre des millions de sites aux hackers

Si vous utilisez WordPress, vous pourriez être la prochaine cible d'un hacker. Une faille de sécurité dans le plugin WooCommerce a été découverte, laissant des millions de sites vulnérables aux attaques. Les hackers peuvent utiliser cette faille pour installer des portes dérobées et voler des données précieuses. Des chercheurs en …

En savoir plusCybercrime : comment les hackers créent des malwares avec ChatGPT ?

Les cybercriminels n'ont pas perdu de temps, et utilisent déjà l'IA ChatGPT pour coder de nouveaux malwares ou rédiger des messages de phishing. Les experts en cybersécurité tirent la sonnette d'alarme… Le chatbot IA ChatGPT d'OpenAI offre de nombreuses possibilités. Il est notamment utilisé pour le marketing, pour la création …

En savoir plusPrudence avec ce nouveau Malware camouflé en une DLL, une menace dangereuse ?

DCSO CyTec a récemment découvert un nouveau Malware ciblant Microsoft SQL Server. Surnommé Maggie, ce logiciel malveillant particulièrement dangereux se camoufle en une DLL associée à la procédure stockée étendue. Implémenter la porte dérobée sur un serveur cible Maggie est une porte dérobée. Elle a été découverte par les chercheurs …

En savoir plusChiens robots tueurs : découvrez l’astuce d’un hacker pour les désactiver avant qu’ils vous attrapent

Un hacker est parvenu à désactiver à distance un chien robot équipé d'une mitraillette. Une astuce qui pourrait s'avérer bien utile, en cas de soulèvement des machines contre les humains ! En juillet 2022, la vidéo d'un chien robot équipé d'une mitraillette faisait surface et terrifiait les internautes. Toutefois, un …

En savoir plusBumblebee suscite l’engouement des gangs de ransomware

Découvert en mars dernier, Bumblebee a souvent été présenté comme le successeur de BazarLoader par certains experts, chercheurs et analystes. L’un comme l’autre permet en effet de fournir les charges utiles des ransomware. Il semblerait que les groupes de menaces notables comme Conti, Quantum et Mountlocker l’ont déjà adopté. Bumblebee …

En savoir plusCyberattaque : qu’est-ce que c’est et comment s’en protéger ?

Bien qu'une entreprise renforce sa cybersécurité, une cyberattaque la menace toujours. C'est pour cela qu'une organisation désire apporter une protection maximale à tout ce qu'elle appartient. Outre les appareils, la vie privée en ligne, la famille et le domicile sont des données essentielles en jeu. Alors, ils ont besoin d'une …

En savoir plusL’opération SeaFlower, une campagne de vol de cryptos à grande échelle

Les chercheurs de la société de cybersécurité américaine Confiant ont découvert une campagne de vol de crypto à grande échelle qu'ils ont baptisé « SeaFlower ». Les acteurs malveillants clonent des portefeuilles cryptographiques pour mener leurs opérations. Une campagne attribuée à des opérateurs chinois La société Confiant basée à New …

En savoir plusCybersécurité : 45% des professionnels sont au bord du burnout

Près de la moitié des professionnels de la cybersécurité ont envisagé de quitter cette industrie au moins une fois, à cause du stress ingérable lié à la menace constante et incessante des Ransomwares. C'est ce que révèle une étude menée par Deep Instinct, qui propose d'utiliser l'IA pour ménager les …

En savoir plusSymbiote, un Malware Linux hautement furtif

L'équipe de recherche d'Intezer et de Blackberry Research and Intelligence ont découvert un Malware parasite qu'ils ont baptisé Symbiote. Ce logiciel malveillant masque le trafic réseau malveillant sur un ordinateur infecté grâce à la technologie BPF. Ce qui en fait un Malware extrêmement furtif. Comment fonctionne Symbiote ? Symbiote se …

En savoir plusCybercriminels : les chercheurs révèlent un lien entre le gang Karakurt et le groupe Conti

Des chercheurs révèlent un lien étroit entre le gang Karakurt et le tristement célèbre groupe de cybercriminels Conti. Des informations semblent confirmer que ces deux opérateurs seraient partenaires. Conti et Karakurt : qui sont-ils ? Selon les termes du FBI, Conti fait partie des groupes de ransomware les plus prolifiques …

En savoir plusSurvivaliste numérique : guide de survie pendant une cyberattaque

De l'identification de l'attaque à la réparation des dommages, voici un guide de survie complet pendant une cyberattaque. Est-ce qu'une entreprise peut survivre à une cyberattaque ? La réponse est définitivement oui, à condition bien évidemment d'avoir mis un plan d'action fiable et flexible en cas de violation. Les cyberattaques, …

En savoir plusDes hackers signent des Malwares avec les certificats volés de Nvidia

Nvidia a récemment été victime d'une cyberattaque pendant laquelle deux certificats de signature de code ont été volés par le gang de ransomware Lapsus$. Des hackers utilisent aujourd'hui ces certificats pour signer des Malwares. Des Malwares reconnus comme légitimes Le 24 février dernier, Nvidia a subi une cyberattaque revendiquée par …

En savoir plusKraken, un nouveau botnet en développement et à évolution rapide

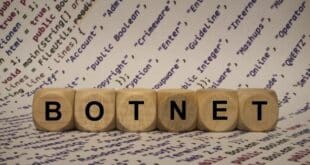

Kraken est un nouveau botnet en cours de développement mais déjà très actif. Les hackers l’utilisent pour déployer des portes dérobées et des voleurs d’informations sensibles. Les chercheurs ont déjà identifié plusieurs variantes, toujours avec de nouvelles capacités. Un botnet basé sur Golang Ce botnet en cours de développement a …

En savoir plusLe Malware Roaming Mantis arrive en France

Le Malware Roaming Mantis cible pour la première fois les utilisateurs en Europe, notamment en France et en Allemagne depuis son déploiement en 2018. Les utilisateurs Android et d’iPhone européens dans son collimateur Le Malware Roaming Mantis a été découvert pour la première fois en 2018 au Japon. Le logiciel …

En savoir plusAlphaCode : la nouvelle IA DeepMind surpasse les programmeurs humains

AlphaCode est la nouvelle intelligence artificielle d'Alphabet DeepMind. Ce système est capable de produire du code informatique, et rivalise avec les meilleurs programmeurs humains. Une nouvelle avancée pavant la voie vers une IA généraliste et autonome… Jusqu'où ira l'intelligence artificielle ? Le nouveau système IA de DeepMind, baptisé AlphaCode, est …

En savoir plusLes administrateurs systèmes et réseaux toujours en proie aux vulnérabilités Log4j

Les derniers jours de l'année 2021 ont été difficiles pour les responsables informatiques à cause des vulnérabilités Log4j. Les risques ne sont toujours pas écartés en sachant que des souches de logiciels malveillants supplémentaires exploitent les failles. Une hausse des tentatives d'exploitation des failles La société de sécurité Check Point …

En savoir plus[ENQUETE] Pass sanitaire : mais qui récupère nos données personnelles ?

Le Pass Sanitaire est désormais obligatoire dans toute la France. Quels sont les dangers en termes de confidentialité et de cybersécurité ? Nos données personnelles sont-elles réellement protégées et supprimées comme le promet le gouvernement ? S'agit-il vraiment d'un outil de lutte contre l'épidémie, ou est-ce en réalité un dispositif …

En savoir plusSécurité endpoint : qu’est-ce que c’est et à quoi ça sert ?

La sécurité Endpoint consiste à protéger les points d'accès au réseau informatique : ordinateurs, laptops, smartphones… cette approche de cybersécurité gagne en popularité à l'heure du télétravail et du BYOD. Découvrez tout ce que vous devez savoir : avantages, fonctionnement, histoire… La sécurité endpoint est une approche de cybersécurité consistant …

En savoir plusFuite de données : qu’est-ce que c’est, et comment l’éviter ? Le guide ultime

Les fuites de données représentent l'une des principales menaces de cybersécurité du XXIème siècle. Découvrez tout ce que vous devez savoir à ce sujet : définition, causes, conséquences, situation en France, liste des pires » Data Leaks » de tous les temps ou encore des conseils pour s'en protéger et …

En savoir plus5G : la NSA tire la sonnette d’alarme sur les vulnérabilités du réseau

Selon un rapport, les organismes de normalisation pour la technologie 5G sont vulnérables à une influence indue des pays concurrents qui veulent renforcer les technologies propriétaires et limiter l'interopérabilité future avec d'autres technologies. 5G : nécessité d'une norme et d'une politique internationale ouvertes et transparentes Le rapport, publié par la …

En savoir plusDark Web : une vulnérabilité de Tor permet le vol de Bitcoin

Un chercheur en sécurité a découvert des vulnérabilités dans le réseau Tor. Ces failles de sécurité ont permis à des hackers de dérober du Bitcoin en interceptant des transactions sur le Dark Web… Le navigateur Tor est conçu pour permettre de surfer sur le web de façon anonyme et sécurisée. …

En savoir plusCOVID-19 : le labo P4 de Wuhan piraté, des milliers de données en fuite

L'OMS, l'Institut de Virologie de Wuhan et la Gates Foundation ont été piratés. Plus de 25 000 adresses mail et leurs mots de passe sont en fuite sur 4Chan. Plusieurs documents intrigants sur l'origine du coronavirus Sars-CoV-2 et du Covid-19 commencent à émerger… D'où provient le coronavirus SARS-CoV-2 ? Où …

En savoir plus