Les protocoles de sécurisation sont un maillon essentiel dans le fonctionnement de tout hébergeur web fiable. Ils constituent le rempart contre les menaces constantes du monde numérique, comme les cyberattaques et les failles de sécurité. Pour approfondir le sujet, nous allons plonger en détail dans cet aspect crucial. Pour commencer, …

En savoir plusRésultats de la recherche pour :

Hébergeur web : gestion des malwares

La thématique de la sécurité des sites internet est récurrente dans le vaste univers du Web. À l'ère digitale, les malwares sont devenus une menace sérieuse pour les sites web, en affectant notamment leur performance et leur intégrité. Pour les déjouer, les hébergeurs web mettent en place plusieurs stratégies et …

En savoir plusHébergeur web : cryptage des données

Les échanges de données sont omniprésents dans le monde actuel. L'hébergeur web doit ainsi assurer leur sécurisation. Cela passe souvent par le cryptage des données, une discipline dont la maîtrise est devenue indispensable pour les professionnels du Web. Dans ce contexte, nous vous proposons une immersion approfondie dans ce sujet pour mieux …

En savoir plusHébergeur web : maintenance et mises à jour

En surfant sur le net, nous oublions facilement la complexité cachée derrière chaque page web que nous visitons. Au cœur de ces opérations se trouve l'hébergeur web, une entité souvent méconnue, mais essentielle à la fonctionnalité du Web. Cette série d'articles cherche à démystifier le rôle central des hébergeurs web. …

En savoir plusSécurité offerte par un hébergeur web

À l’ère de la digitalisation, choisir un hébergeur web sécurisé n’est pas seulement une formalité, mais une véritable nécessité. Les entreprises, grandes ou petites, se ruent vers le monde en ligne pour une visibilité et une portée améliorées. Ce texte offre une orientation et des repères, essentiellement dédiés à déchiffrer …

En savoir plusSécuriser un site web : comment le protéger des risques et menaces ?

Pour sécuriser un site web, il faut s'engager dans un processus continu qui nécessite une évaluation constante pour réduire au maximum les risques. En effet, cette protection ne peut pas être considérée comme une solution unique et permanente. Étant donné que la présence en ligne revêt aujourd'hui une importance cruciale, …

En savoir plusLe Kingdom Market du dark web est tombé ! Voici comment la police l’a piégé

La police allemande neutralise enfin le Kingdom Market du dark web. La coopération internationale prouve une fois de plus son efficacité. Le Kingdom Market était une plaque tournante du dark web pour le commerce de biens et de services illégaux. La neutralisation de ce marché noir numérique est le résultat …

En savoir plusCybersécurité — Blueteam : tout ce que vous devez savoir

Étant un membre précieux du service cybersécurité d'une entreprise, la Blueteam se charge des mesures de protection lors des tests d'intrusion. Elle sera alors l'adversaire de la Redteam lors de ces procédures. La Redteam et la Blueteam sont les piliers de la cybersécurité. Ces deux équipes mettent à l'épreuve le …

En savoir plusAir France laisse vos données traîner sur internet à la vue de tous

Air France fait face à un sérieux problème de sécurité des données. Cela expose les informations personnelles des passagers sur Internet. Récemment, Air France-KLM a été confrontée à une situation alarmante : la découverte que des données privées de ses passagers étaient facilement accessibles sur Internet. Cette révélation soulève des …

En savoir plusNordVPN met Windows à l’abri des pirates avec un nouveau scanner

NordVPN vient de lancer un nouveau scanner pour Windows permettant de détecter les failles de sécurité et les logiciels malveillants. En quelques minutes, cet outil analyse votre ordinateur et vous alerte sur les vulnérabilités à corriger. Découvrez comment le scan Windows NordVPN vous protège contre les pirates informatiques. NordVPN, un …

En savoir plusLes bons plans de Noël sur Google cachent des malwares, faites attention

Les fêtes de fin d'année approchent, et avec elles, l'augmentation des achats en ligne. Mais attention, cette période est aussi propice à l'apparition de malwares, notamment lors de recherches sur Google pour des offres de Noël. Pendant les périodes de fêtes, surtout à Noël, les consommateurs recherchent généralement de bonnes …

En savoir plusVotre smartphone est-il espionné ? Ce hacker révèle comment vérifier !

Nos smartphones peuvent être piratés. Des hackers insèrent des codes malveillants dans nos applications favorites. Leur cible ? Nos données bancaires et notre vie privée. Ils accèdent ainsi à toutes nos activités. Restez informé et protégé. Voici les faits essentiels. Nos smartphones sont devenus des extensions de nous-mêmes, la sécurité …

En savoir plusCybersécurité : Apple accable la concurrence avec une étude terrifiante

Dans une récente étude, Apple dresse un portrait effrayant de la cybersécurité marquée par la menace croissante de violations de données dans le monde. Au milieu du chaos provoqué par l'escalade des violations de données, la firme à la pomme se targue de pouvoir offrir une protection avancée des données …

En savoir plusFuites de données : toutes les statistiques importantes à connaitre en 2023

En cette fin d'année 2023, la montée en flèche des failles de sécurité menace la stabilité des entreprises. Il est donc impératif pour les organisations de renforcer leur posture de cybersécurité. Découvrez dans cet article les statistiques sur les fuites de données en 2023. Trop occupé à tout lire ? …

En savoir plusStable Diffusion : découvrez comment l’IA crée du porno basé sur vos mots

L'intelligence artificielle text-to-image Stable Diffusion de Stability AI permet de générer des images à partir de textes, à l'instar de MidJourney et DALL-E. Toutefois, cette IA est la seule à permettre de générer du contenu pornographique sans censure. Inutile de préciser que les internautes s'en donnent à coeur joie… découvrez …

En savoir plusCompte bancaire piraté : que faire et quelles précautions prendre ?

Les fraudes bancaires s'élevaient à 525 millions d'euros en 2020 selon Statista. Ce chiffre devrait inciter les particuliers à adopter les bonnes pratiques face aux menaces qui pèsent sur leur compte. Ils doivent aussi être au fait des démarches à suivre en cas de compte bancaire piraté. Usurpation d'identité, fraude, …

En savoir plusChanger adresse IP : guide complet pour une navigation internet plus sûre et plus Libre

Dans l'ère numérique d'aujourd'hui, votre localisation virtuelle joue un rôle crucial dans votre expérience en ligne. Que vous souhaitiez améliorer votre sécurité en ligne, contourner les restrictions géographiques ou simplement résoudre des problèmes de connectivité, comprendre comment changer votre adresse IP est une compétence précieuse. Suivez le guide. Trop occupé …

En savoir plusLa tablette de votre enfant est infestée de malwares espions, selon cette étude

Un chercheur a annoncé une nouvelle qui a bouleversé internet. Selon ce spécialiste, les tablettes pour enfants contiennent des malwares espions. Et ces logiciels peuvent pirater les données sur l'appareil. Tout a commencé avec un simple cadeau. La fille d'Alexis Hancock, chercheur en cybersécurité, a reçu une tablette lors de …

En savoir plusTout savoir sur les attaques modernes liées aux emails

Les attaques modernes liées aux emails peuvent avoir des conséquences graves pour les entreprises et les individus. La mise en place de mesures de sécurité solides ainsi qu'une vigilance constante sont cruciales pour contrer ces menaces et pour protéger vos informations sensibles. La messagerie électronique est l'un des outils de …

En savoir plusWhatsApp peut maintenant masquer votre adresse IP : comment activer l’option ?

Surprise à tous les utilisateurs de l'application WhatsApp ! Désormais, WhatsApp offre à ses utilisateurs une nouvelle fonctionnalité de confidentialité intitulée « Protéger l'adresse IP lors des appels ». Cette fonctionnalité a pour objectif de masquer les adresses IP des utilisateurs. Mais comment cela fonctionne-t-il ? WhatsApp a franchi un …

En savoir plusVous utilisez ChatGPT pour coder ? Faites très attention aux malwares !

De nos jours, le recours à ChatGPT pour coder est devenu courant dans le domaine du développement logiciel. Cette technologie d'IA générative offre des avantages considérables en termes de productivité, mais elle comporte également des risques souvent sous-estimés. ChatGPT est devenu un outil prisé pour obtenir des échantillons de code …

En savoir plusToutes les arnaques WhatsApp connues et comment les éviter

Application de messagerie la plus populaire au monde, WhatsApp est devenue un terrain fertile pour les fraudeurs. Des fausses loteries à l'usurpation d'identité en passant par les offres d'emploi bidon, découvrez toutes les arnaques WhatsApp les plus courantes et comment vous en protéger. Trop occupé pour tout lire ? Voici …

En savoir plusDiscord prend une décision de sécurité très embêtante pour vous

Il n’est plus possible de garder un lien de fichiers Discord plus de 24 heures. Cette nouvelle mesure de sécurité ne passe pas auprès de tous les utilisateurs. Discord a toujours été une plateforme de partage entre internautes. En plus d’être une référence dans le monde du gaming, elle permet …

En savoir plusBiBi : quel est ce terrifiant malware utilisé par le Hamas contre Israël ?

Un malware, nommé BiBi, sème la destruction dans les systèmes informatiques d'entreprises israéliennes. Cette arme cybernétique, aux capacités destructrices avérées, soulève des questions quant à ses origines et objectifs. Des experts israéliens ont découvert cette arme redoutable au sein de réseaux d'entreprises israéliennes, l'attribuant au groupe terroriste du Hamas ou …

En savoir plusAllowlist : une mesure de sécurité efficace pour tous

Un système d'approbation efficace est de mise pour sécuriser l'accès à un réseau quelconque. L'Allowlist est un des incontournables pour arriver à cet objectif. La protection des données est primordiale pour tous les serveurs. En effet, une simple intrusion peut engendrer des dégâts irréversibles. Et c'est un enjeu de taille …

En savoir plusGoogle Drive : tout savoir sur le service cloud de Google

Google Drive est le service cloud de Google, accessible à tous ceux qui possèdent un compte Google. Il permet de stocker des données en ligne afin de libérer l'espace de votre ordinateur. Si vous avez un compte Google, vous avez accès à son service cloud, Google Drive. Ce qui vous …

En savoir plusPourquoi la sécurité est essentielle dans le choix d’une solution de stockage cloud ?

La sécurité du stockage dans le cloud est capital dans le choix du fournisseur. Une enquête récente a révélé que 95 % des professionnels de l'informatique recourent au stockage cloud. Cette tendance n'est pas éphémère, elle est là pour rester. Ce chiffre devrait continuer à croître rapidement, avec le marché …

En savoir plusVPN, scams, IA… Que change la nouvelle loi numérique en France ?

La nouvelle loi numérique en France n'interdit pas les VPN. En revanche, elle durcit le ton contre les violences en ligne et les arnaques. C'est un grand soulagement pour les utilisateurs de VPN. La nouvelle loi numérique en France n'inclut aucun alinéa interdisant les réseaux privés virtuels. Afin de mieux …

En savoir plusVous connaissez le phishing, mais le quishing ? On vous dit tout !

Alors que la technologie continue de progresser, la cybercriminalité trouve toujours une manière de se renouveler. Si le phishing vous dit quelque chose, il est temps de découvrir le quishing, une technique trompeuse exploitant les codes QR. Attention, cette petite innovation pourrait chambouler votre sécurité en ligne. Ah, la cybercriminalité, …

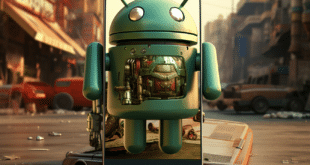

En savoir plusPublicités intrusives, escroqueries à l’investissement : méfiez-vous de ces dangereuses applis Android

La société de cybersécurité Doctor Web analyse régulièrement les cybermenaces et publie régulièrement des rapports pour en avertir qui de droit. Dans le dernier rapport mensuel, les chercheurs de la société ont observé de dangereuses applis Android malveillantes sur Google Play, des applications qui ont déjà été téléchargées plus de …

En savoir plusSamsung : Galaxy S23 vulnérable aux attaques, dénoncent les hackers !

Alors que Samsung mettait en avant tout un arsenal de fonctionnalités de sécurité sur Galaxy S23, il semblerait que le téléphone soit finalement vulnérable aux cyberattaques. C'est en tout cas ce qu'affirment ces hackers après avoir piraté le modèle. Concours de hacking : Galaxy S23 hacké deux fois en une …

En savoir plusQu’est-ce que la sauvegarde SaaS et pourquoi est-ce important ?

La sauvegarde SaaS est un bouclier virtuel crucial pour les données critiques des entreprises. Elle assure la protection, la conformité et la continuité des opérations tout en renforçant la résilience face aux menaces de cybersécurité et aux erreurs humaines. Dans le monde des affaires axé sur la technologie d'aujourd'hui, les …

En savoir plusQR code : comment se protéger contre les nouvelles menaces de phishing ?

De plus en plus répandus dans notre quotidien, les QR codes sont désormais utilisés par des escrocs pour voler des données bancaires sensibles. Cette nouvelle arnaque, baptisée shoulder surfing, exploite la popularité croissante de ces codes pour inciter les victimes à scanner un QR code frauduleux avec leur smartphone. Les …

En savoir plusAntimalware : qu’est-ce que c’est et à quoi ça sert ?

Un antimalware protège un système informatique contre les malwares. Découvrez tout ce que vous devez savoir à ce sujet : définition, fonctionnement, avantages… De plus en plus nombreux, toujours plus redoutables, les malwares ou logiciels malveillants sont un véritable fléau. Heureusement, il existe des logiciels appelés » antimalwares « , permettant …

En savoir plusFace à la menace des malwares IA, Google renforce les défenses d’Android

Google s'inquiète du nombre et de la complexité croissants des attaques de malwares basées sur l'IA, ainsi que de la difficulté croissante de les détecter. Raison pour laquelle la société a pris la décision de renforcer les défenses contre les menaces, notamment pour Android. Android : une mise à niveau …

En savoir plusComment savoir si son mot de passe a fuité ?

D'après Accenture, les principaux objectifs des cyberattaques sont l'usurpation d'identité, les transactions frauduleuses et le vol de données. Les pirates vendent les adresses au plus offrant sur le dark web. Aussi, l'internaute doit rester en alerte et savoir si son mot de passe a fuité suite à une attaque d'envergure. …

En savoir plusDiscord est sous le feu des hackers ! Protégez vite votre compte

Le nouveau rapport de Trellix a secoué les internautes. En effet, les hackers utilisent une menace APT afin d’extorquer les données des utilisateurs sur Discord. La technique phishing n’est pas nouvelle pour les professionnels de la cybersécurité. Actuellement, Discord est le terrain de jeu des hackers. Une vague de logiciels …

En savoir plusPhishing : tout ce que vous devez savoir sur cette cybermenace

Les premières arnaques au phishing ont commencé bien avant l'an 2000 ; avec l'évolution technologique, les arnaqueurs ont également amélioré leur tactique. Voici comment les reconnaître pour pouvoir s'en prémunir. Le phishing ou hameçonnage est une méthode d'arnaque en ligne où les malfaiteurs tentent de récolter des renseignements personnels. Il …

En savoir plusMot de passe Gmail oublié : comment le récupérer en quelques clics

Un mot de passe Gmail oublié est une source de désagréments. C'est le cas notamment si l'adresse e-mail sert d'identifiant sur les comptes de réseaux sociaux. La réinitialisation reste possible si le propriétaire a associé un numéro de téléphone à son adresse. Il est impossible aujourd'hui d'effectuer une inscription en …

En savoir plusPourquoi scanner vos données personnelles sur le dark web ?

L'univers obscur et mystérieux du dark web suscite à la fois fascination et inquiétude chez de nombreuses personnes. Cet espace virtuel où l'anonymat règne en maître permet à diverses activités clandestines de prospérer, y compris la vente et l'échange de données personnelles sensibles. Dans ce contexte, il est important de …

En savoir plusReconnaissance faciale : qu’est-ce que c’est et quels sont les dangers ?

La reconnaissance faciale est une technologie de plus en plus répandue, basée sur l'intelligence artificielle. Elle permet d'identifier une personne sur une photo ou une vidéo en comparant son visage avec ceux sauvegardés dans une base de données. Découvrez tout ce que vous devez savoir sur cette technologie. En 1949, …

En savoir plusDiscord, le guide complet : tout savoir sur la messagerie des gamers

Découvrez tout ce que vous devez savoir sur Discord, la messagerie Cloud dédiée aux gamers accidentellement devenue l'un des réseaux sociaux les plus populaires. À travers ce guide ultime, découvrez l'application, son histoire, son fonctionnement ou encore les risques en matière de sécurité et de confidentialité… Discord est une application …

En savoir plusPhantom Hacker : cette arnaque peut vider votre compte bancaire, alerte rouge du FBI

Le FBI alerte en urgence sur une nouvelle arnaque très ingénieuse qui peut ruiner même les plus prudents d'entre nous : le Phantom Hacker, une technique de phishing hautement sophistiquée qui a déjà causé un demi-milliard de dollars de pertes. Voici tout ce que vous devez savoir sur ce nouveau …

En savoir plusRouteurs Cisco : Le Japon et les USA alertent sur un dangereux malware chinois

Les routeurs Cisco sont la cible d’un dangereux malware chinois. Les hackers l’utilisent pour accéder discrètement à des réseaux d’entreprise. Les autorités américaines et japonaises, avec des agences de cybersécurité, font ainsi part de leurs inquiétudes. Un groupe de hackers – n’étant visiblement pas à son coup d’essai – exploite …

En savoir plusMicrosoft Teams : tout savoir sur la plateforme de collaboration

Microsoft Teams est un support de communication, une plateforme qui permet aux utilisateurs d'accéder à des fichiers partagés, mais aussi d'échanger facilement entre eux via le chat vocal, vidéo ou textuel. Le service est disponible pour la majorité des abonnés à la suite Microsoft 365, sur le cloud. Conçu pour …

En savoir plusPhishing : 1 personne sur 10 clique sur des liens d’hameçonnage

Selon un rapport de la société de sécurité Cloud Wandera, 1 personne sur 10 qui clique sur des liens d'hameçonnage sur des appareils mobiles. Les experts conseillent fortement aux utilisateurs d'être vigilants par rapport aux liens et d'y réfléchir à deux fois avant de cliquer dessus. Le nombre d'utilisateurs piégés …

En savoir plusComment l’IA peut vous protéger de l’extorsion sexuelle ?

L'avènement de la technologie deepfake basée sur l'IA facilite la création de vidéos contrefaites explicites à des fins d'extorsion sexuelle ou sextorsion. Toutefois, c'est cette même technologie d'intelligence artificielle qui vous protégera de cette forme de harcèlement et de chantage en ligne. Comprendre la sextorsion L'extorsion sexuelle ou sextorsion est …

En savoir plusTop 7 des mots de passe à changer régulièrement

Le constat est sans appel : le top 10 des mots de passe les plus utilisés en France est déchiffrable en moins d'une seconde. Changer le mot de passe de chacun des comptes s'impose pour renforcer leur sécurité. Voici un top 7 des mots de passe à changer impérativement avec …

En savoir plusLinux : Ce malware vole vos mots de passe depuis 3 ans, et personne n’a rien remarqué

Linux abrite un malware voleur de mots de passe et d'autres données sensibles. Celui-ci opérait en toute discrétion depuis plus de 3 ans. Sans le savoir, des utilisateurs de Linux peuvent avoir ce malware dans leurs ordinateurs. Ce sont des chercheurs de Kaspersky qui ont donné l'alerte dans un rapport …

En savoir plusPourquoi les Deep Fakes IA sont une grave menace pour nos démocraties

Les Deep Fakes ont exacerbé la capacité de déformer la réalité, ce qui représente un risque pour les démocraties et la sécurité nationale. Cette technologie expose les personnes et les organisations à de nouvelles formes d'exploitation, d'intimidation ou encore de sabotage. Deep Fake : qu'est-ce que c'est ? Deep Fake …

En savoir plusComment bloquer les tracking cookies et naviguer en ligne librement ?

Dans un paysage numérique axé sur la vie privée, maîtriser l'art de bloquer les tracking cookies ouvre les portes d'une navigation en ligne sans entraves. Cet équilibre entre protection des données et liberté virtuelle est essentiel. Explorez les meilleures stratégies pour contrôler votre empreinte en ligne, préserver votre intimité et …

En savoir plus